ĪĪĪĪųąą┬ŠW7į┬26╚šļŖ ļSų°ęŲäė╗ź┬ōŠWĄ─░lš╣║═ųŪ─▄╩ųÖCĄ─Ųš╝░Ż¼╩ųÖCæ¬ė├ę▓╚š┌ģžSĖ╗ĪŻĄ½ŠWĮj┌ģ└¹╗»╠žš„ę▓ļSų«▀fį÷Ż¼É║ęŌ┐█┘M▄ø╝■ęčĮøė░ĒæĄĮė├æ¶Ą─š²│Ż╩╣ė├ĪŻ

ĪĪĪĪō■ŠWŪž2012─Ļ╔Ž░ļ─Ļ╚½Ū“╩ųÖC░▓╚½ł¾Ėµ’@╩ŠŻ¼Į±─Ļ╔Ž░ļ─Ļ└█ėŗ▓ķÜóĄĮ4066┐ŅÉ║ęŌ▄ø╝■Š▀éõ═©▀^Č╠ą┼Ą╚═ŠÅĮėå┘ÅSPśIäšÉ║ęŌ┐█┘MĄ─ąą×ķŻ¼ų▒ĮėĖą╚Š╩ųÖC489╚f▓┐(ųąć°┤¾ĻæĄžģ^387╚f▓┐)Ż¼ęįŲõŲĮŠ∙╚šė|░l┐█┘Mąą×ķ1┤╬XŲĮŠ∙┐█┘MĮŅ~1į¬╣└╦ŃŻ¼āHį┌ųąć°┤¾ĻæĄžģ^Ż¼ŅAėŗė├æ¶å╬╚šūŅĖ▀įÆ┘Mōp╩¦╗“▀_387╚fį¬ĪŻ

ĪĪĪĪ╬³┘M▄ø╝■Ų┴▒╬“▒▒╔ŽÅV”╠ė▒▄īÅ▓ķ ╚ĪūCķTÖæ╠¦Ė▀

ĪĪĪĪ2012─Ļ╔Ž░ļ─ĻŻ¼╩ųÖC╬³┘M▄ø╝■į┌ųąć°┤¾ĻæĪóėĪČ╚Ą─▒╚ųžę└╚╗¾@╚╦Ż¼ė╚Ųõį┌ųąć°┤¾ĻæĄžģ^Ż¼ŽÓ└^│÷¼F┴╦░³└©“╩│╚╦¶~”Īó“╬³┘M“∙“”Ą╚╬³┘M▄ø╝■Ż¼Ą½į┌Ųõ╠žš„Īóą╬æBĘĮ├µŻ¼2012─Ļ╔Ž░ļ─Ļ│÷¼F┴╦▌^ČÓūāōQĪŻ

ĪĪĪĪį┌╬³┘M▄ø╝■└^└męįšT“_Ž┬▌dĪó║¾┼_░l╦═Č╠ą┼╬³┘MĄ─ĘĮ╩Į═■├{ė├æ¶įÆ┘M░▓╚½═¼ĢrŻ¼2012─Ļ╔Ž░ļ─ĻŻ¼ŠWŪž“įŲ░▓╚½”▒O£yŲĮ┼_░l¼FŻ¼─┐Ū░ųąć°┤¾ĻæĄžģ^Ą─É║ęŌ╬³┘M▄ø╝■ęčŠ▀éõ▀xō±═■├{ģ^ė“Ż¼Ų┴▒╬ūį╔Ē╦∙į┌ģ^ė“║═“▒▒╔ŽÅV”Ą╚├¶ĖąĄžģ^Ą─┌ģä▌Ż¼Č°▀@ę╗ą┬╠žąį╩╣Ą├┐█┘M▄ø╝■Ą─ąą█ÖĖ³╝ėļ[▒╬ĪŻ

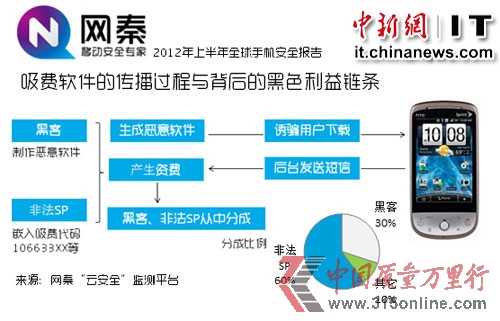

ĪĪĪĪęį“╬³┘M“∙“”Īó“╬³┘M“∙“Č■┤·”×ķ┤·▒ĒĄ─╩ųÖC╬³┘M▄ø╝■Ż¼╩ūŽ╚ŲõĢ■─¼šJŲ┴▒╬«a╔·┘Mė├Ą─SPĘ■äš╣½╦Š╦∙į┌Ą─ģ^ė“Ż¼▓óęč─¼šJŲ┴▒╬▒▒Š®ĪóÅVų▌Īó╔Ž║Ż╚²ĄžŻ¼Č°═©▀^Ę■äšŲ„┼õų├Ż¼ų╗į┌╚ńĮŁ╠KĪó║ė─ŽĪóā╚├╔╣┼Ą╚Ąž╔·ą¦Ż¼ĮĶęįČŃ▒▄“▒▒╔ŽÅV”Ąžģ^Ą─īÅ▓ķ┴”Č╚Ż¼į÷Ė▀╚ĪūCķTÖæŻ¼Ūę└¹ė├Č■ŠĆĪó╚²ŠĆ│Ū╩ą┐╔─▄┤µį┌Ą─▓┐Ęų░▓╚½▒O╣▄ļ[╗╝└^└mīŹ╩®┐█┘Mąą×ķĪŻ

ĪĪĪĪÉ║ęŌ▄ø╝■─ŻöMė├æ¶▀Mąąėå┘Å╗žÅ═ ▀h│╠ņ`╗Ņ┼õų├┐█┘M

ĪĪĪĪ┴Ē═ŌŻ¼į┌┐█┘MĘĮ╩Į╔ŽŻ¼Įø▀^Ęų╬÷░l¼FŻ¼─┐Ū░É║ęŌ╬³┘M▄ø╝■ČÓęč┐╔Ų┴▒╬Ą¶üĒūįĖ„Ąž▀\ĀI╔╠Ą─śIäš┤_šJČ╠ą┼═¼ĢrŻ¼═©▀^ūįäė╗žÅ═Ż¼Ūę═Ļ╚½─ŻöMė├æ¶Ą─ėå┘Åąą×ķ─ŻöMČ╠ą┼üĒ═∙▓┘ū„Ą─ąą×ķĪŻ

ĪĪĪĪį┌┤_šJČ╠ą┼╠ß╩Š“╗žÅ═³c▓źį÷ųĄśIäš”ĢrŻ¼īŹļHÉ║ęŌ▄ø╝■Ģ■═Ļ╚½─ŻöMė├æ¶ąą×ķį┌║¾┼_╗žÅ═Č╠ą┼┤_šJķ_═©Ż¼─ŻöM░³└©“╩Ū”Īó“Y”Īó“1”Ą╚Č╠ą┼┤_šJųĖ┴ŅŻ¼╩╣Ą├ė├æ¶į┌║┴▓╗ų¬ŪķĄ─ĀŅæBŽ┬▒╗“┤_šJ³c▓ź”Īó“┤_šJķ_═©”Å─Č°Č©ųŲŽÓĻPSPśIäšĪŻ

ĪĪĪĪ2012─Ļ╔Ž░ļ─ĻųąŻ¼┤¾ČÓöĄAndroid╬³┘M▄ø╝■Ą─┐█┘Mą╬╩ĮęčÅ─▀^╚ź═©▀^▒Š¾w┼õų├║├Ą─╠žš„┼cąą×ķ▀Mąą┐█┘MŻ¼╔²╝ē×ķ═©▀^Įė╩š▀h│╠Ę■äšŲ„ųĖ┴ŅüĒņ`╗Ņ┼õų├┐█┘MŻ¼╚ń╚½▓┐═©▀^Ę■äšŲ„Ž┬░lĄ─ųĖ┴ŅüĒ▀Mąą▓┘ū„Ż¼ņ`╗Ņ┼õų├┐█┘MĄžģ^║═ĢrČ╬Ż¼▓ó▓╔ė├ąĪŅ~ĪóČÓ┤╬Ą─┐█┘MĘĮ╩ĮėąĮĄĄ═ė├æ¶ī”įÆ┘Mōp╩¦Ą─Ėąų¬ĪŻ

ĪĪĪĪĘŪĘ©SP╣½╦Š╣┤ĮY║┌┐═ Ęų│╔║Ž╚Ī▓╗Ę©┌A└¹

ĪĪĪĪ┼c┤╦═¼ĢrŻ¼2012─Ļ╔Ž░ļ─ĻųąŻ¼░ķļS╬³┘M▄ø╝■į┌ą╬╩ĮĪóą╬æBĪó╠žąį╔ŽĄ─▓╗öÓūāōQŻ¼ęį╝░é„▓ź┴┐Ą─į÷ÅŖŻ¼╩ųÖC╬³┘M║┌╔½«aśIµ£ę▓╝ė╦┘┴╦│╔ą═Ą─▓ĮĘźŻ¼ų┴2012─Ļ╔Ž░ļ─ĻŻ¼═©▀^Ęų╬÷Īó─ŻöMŻ¼╩ųÖC╬³┘MĄ─║┌╔½«aśIµ£īŹļHęč╗∙▒Šą╬│╔ĪŻ

ĪĪĪĪ─┐Ū░Ż¼ųŲū„É║ęŌ▄ø╝■Ą─║┌┐═ęč║═ŽÓĻPĄ─ĘŪĘ©SP╣½╦Šą╬│╔┴╦Šo├▄Ą─“║Žū„ĻPŽĄ”Ż¼║┌┐══©▀^╝╝ąg╩ųČ╬īóĘŪĘ©SP╠ß╣®Ą─┐█┘M╠¢Č╬ų▓╚ļĄĮæ¬ė├ųąšT“_ė├涎┬▌dŻ¼Č°į┌ė├æ¶Ėą╚Š╬³┘M▄ø╝■║¾ätĢ■└¹ė├ĘŪĘ©SP╣½╦ŠĄ─Č╠ą┼ėŗ┘M║═Ę■äšČ©ųŲ═©Ą└üĒ«a╔·┘Mė├Ż¼Č°į┌«a╔·┘Y┘Mų«║¾Ż¼▀ĆĢ■░┤šš▓╗Ą╚Ą─Ęų│╔▒╚└²üĒ║Ž╚Ī▒®└¹ĪŻ

ĪĪĪĪō■čļęĢĪČ├┐ų▄┘|┴┐▓źł¾ĪĘėøš▀į┌ČÓ┤╬╠ĮįL║¾┴╦ĮŌĄĮĄ─Ęų│╔▒╚└²Ż¼ĘŪĘ©SP┼c║┌┐═Ą─Ęų│╔▒╚└²į┌30%Īó60%ų«ķgŻ¼▓┐Ęų░Ąūįé„▓ź╬³┘M▄ø╝■Ą─╦óÖC╔╠ĪóŪ■Ą└╔╠ę▓Ģ■ėą10%Ą─╩šęµĪŻ(ųąą┬ŠWITŅlĄ└)