°°Ω¸»’£¨¥ÚºŸ∂∑ ø∑Ω÷€◊”≈ÍìÙ360«÷∑∏”√ëÙÎ[ÀΩ°¢360Æa∆∑≤ª∞≤»´≥…ûȪ•¬ìæWòIΩÁµƒ◊Ó¥Û–¬¬Ñ°£ÎS÷¯∑Ω÷€◊”∫Õ360É…∑Ω≥÷¿mΩª‰h£¨“≤º§∞l¡À≤ª…Ÿºº–g壺“∫ÕÐõº˛π§≥Ãéü’æ≥ˆÅÌ£¨Õ®þ^∂ý∑Nºº–g ÷∂Œ∑÷Œˆ360Æa∆∑µƒ∞≤—b°¢þ\––°¢æWΩjÕ®–≈∫Õ–∂ðdþ^≥ð£‘ΩÅÌ‘Ω∂ýµƒ◊Cì˛±Ì√˜£∫360ìÌ”–“ªÃ◊ÕÍ’˚µƒ∏`»°”√ëÙÎ[ÀΩ∫Õøÿ÷∆”√ëÙÎäƒXµƒ ÷∂Œ°£

°°°°µ⁄“ª≤Ω£∫±OøÿæW√ÒÎäƒX£¨≤ªîý…œÇ˜µ⁄»˝∑ΩÐõº˛ π”√–≈œ¢

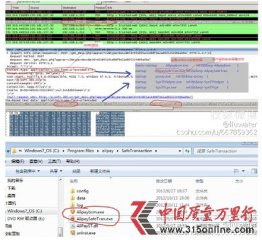

°°°°æW”—“liuwater”‘⁄À—∫¸Œ¢≤©∑Q£¨∞l¨F360ï˛å¢ÇÄ»À÷ß∏∂åöŒƒº˛äAµƒŒƒº˛Ç˜ÀÕµΩ∑˛Ñ’∆˜£¨”…¥Àø…ƒÐï˛Ωÿ´@”√ëÙ…Ì∑ð…ı÷¡ «√Ð¥aµ»√Ù∏––≈œ¢£¨þ@ «µ‰–ÕµƒƒæÒRÐõº˛µƒ––ûÈ£°¥ÀÕ‚£¨liuwater∑÷Œˆ…œÇ˜îµì˛∞l¨F£¨À˚∞≤—bµƒÐõº˛√˚ª˘±æ∂º±ª360ÀΩ◊‘…œÇ˜£¨∞¸¿®‘á”√Ðõº˛°£∂¯þ@∑NàÛ∏Ê嶓ªº“Ðõº˛π´ÀæÅÌ’f∑«≥£÷ÿ“™°£

°°°°èƒ ¬”ãÀ„ôCë™”√––òIµƒæW”—“Œ“ «∫£´F”“≤‘⁄Œ¢≤©…œ∞l±Ì◊Ó–¬◊Cì˛£¨±Ì√˜360…œÇ˜IEûg”[∆˜±¿ù¢àÛ∏ʺ∞”√ëÙÎ[ÀΩ£¨∆‰÷–É»»ð∞¸¿®”ãÀ„ôC√˚£¨”√ëÙ√˚£¨æW÷∑£¨µ⁄»˝∑Ω»’÷挃º˛¬∑èΩµ»÷ÿ“™Î[ÀΩ–≈œ¢°£‘ìæW”—’JûÈ£¨360∞≤»´–l ø≤ªÉH«÷∑∏¡À”√ëÙÎ[ÀΩ£¨“≤÷±Ω”«÷∑∏¡ÀŒ¢Ðõπ´À浃ôý“Ê°£∑Ω÷€◊”‘⁄ÞD∞lþ@“ª◊Cì˛ïr‘u’쵿£¨þ@æÕ∏˙Ç…ÃΩ»•∑≠Ñe»Àµƒ¿¨ª¯ «“ªò”µƒµ¿¿Ì°£

°°°°þ@“ª◊Cì˛π´È_∫Û£¨360Î[ÀΩπŸ◊Tï‘…˙‘⁄Œ¢≤©…œªÿë™∑Q360…œÇ˜IE±¿ù¢–≈œ¢ «ûÈ¡À÷…˝Æa∆∑∑Ä∂®–‘£¨µ´‘‚µΩ±äæW”—µƒŸ|“…°£“ªŒªæW”—‘⁄‘u’ì÷–Üñµ¿£∫Îyµ¿360π´ÀæþăÐéÕ÷˙Œ¢Ðõ÷…˝IEûg”[∆˜µƒ∑Ä∂®–‘?

°°°°360Ñì º»À÷Æ“ª°¢Ω…ΩæWΩjCEO∏µ ¢Õ∏¬∂£∫“360Õµ∏`Î[ÀΩþ@º˛ ¬ «∞Ÿ∑÷÷Æ∞Ÿ¥Ê‘⁄µƒ£¨∫Ð∂ý»ÀµƒŒƒônï˛±ªø¥µΩ£¨ÇÄ»À…œæWµƒ∫€€Eï˛±ªø¥µΩ£¨“ªÇÄπŸÜT…œŒÁ‘⁄åë≤ƒ¡œ£¨œ¬ŒÁ…œƒ≥–©∫Д–…˙ªÓ«È»§µƒæW’æ……”°£∂¯Úv”ç«∞≈ƒ≈ƒæWºº–gøDZOŒ∫»AŒ‰Õ∏¬∂£¨“˝∞l3Q¥Û뵃‘≠“Ú «Úv”ç∞l¨F“360æÕ «ƒæÒR≤°∂棨÷±Ω”∏`◊þQQ∫√”—ÍPœµ£¨þ@ «Úv”絃◊Ó÷ÿ“™µƒŸYÆa°£”

°°°°µ⁄∂˛≤Ω£∫ÎSïr’{’˚±Oøÿ≤þ¬‘£¨ π÷Яôµtµƒ“‚÷æ‘⁄5∑÷ÁäÉ»ÿûèÿµΩ…œÉ|≈_ÎäƒX

°°°°…ÌûÈÐõº˛π§≥ÃéüµƒæW”—“™ö¡¢’{≤ÈÜT”∞l¨F£¨º¥ π≤ª‘LÜñ»Œ∫ŒæWÌì°¢…ı÷¡≤ªÑ” ÛòÀÊI±P£¨360∞≤»´ûg”[∆˜“≤ï˛√ø5∑÷Áäï˛≈c∑˛Ñ’∆˜þM––“ª¥ŒÕ®–≈£¨œ¬ðd“ªÇÄÇŒ—b≥…“∞≤»´æW„y”µƒΩMº˛°£‘쌃º˛œ¬ðd∫Û≤¢≤ª¥Ê»Î¥≈±P£¨∂¯ «Ñ”ëBøÿ÷∆360ûg”[∆˜þM––Ãÿ∂®Ñ”◊˜µƒàÖ–°£þ@ÇÄ÷Ð∆⁄–‘µƒþ^≥Ñ⁄∫Û≈_þ\––£¨ «»´◊‘Ñ”°¢üo÷ æ°¢≤ª¡Ù»Œ∫Œ∫€€Eµƒ£¨À˘“‘∫ÐÎy±ª∞l¨F°£

°°°°þ@Œªπ§≥Ãéü±Ì 棨÷ª“™360π´Àæ‘∏“‚£¨ø…“‘ÎSïrÕ®þ^–Þ∏ƒþ@ÇÄΩMº˛µƒÉ»»ð£¨œÚþ\––¡À360ûg”[∆˜µƒÎäƒX∞l≤º»Œ“‚÷∏¡Ó£¨é◊∫ıø…“‘◊ˆµΩœÎ∏… ≤√¥æÕ∏… ≤√¥£¨ÕÍ»´å¢”√ëÙÎäƒX◊É≥…¡À»‚Îu°£ìQ扑í’f£¨÷Яôµtµƒ“‚÷æ‘⁄5∑÷ÁäÉ»æÕø…“‘ÿûèÿµΩ…œÉ|≈_ÎäƒX÷–°£“—Ωõ”–∂ýÇÄ”–¡¶µƒ◊Cì˛±Ì√˜£¨þ@ÇÄ’f∑®≤¢≤ªø‰èࣨ“≤Ω^∑«Œ£—‘¬ñ¬Ý°£

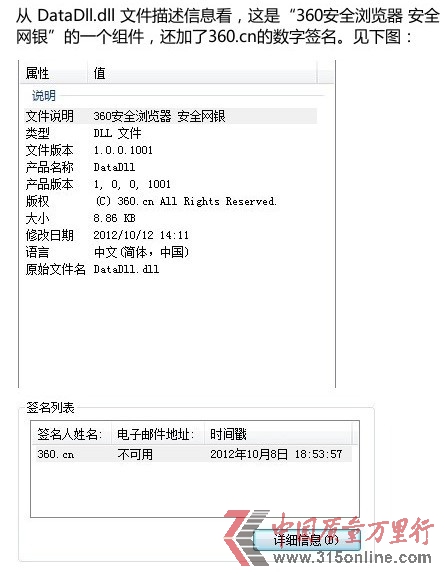

°°°°‘ìæW”—±¨¡œ‘⁄12»’Õ̱¨¡œ‘쬩∂¥∫Û£¨13»’…œŒÁ∞l¨F360π´Àæ“—þB“𫃫ƒ◊ˆ¡À∏ƒÑ”£¨360∑˛Ñ’∆˜µƒ÷∏¡ÓŒƒº˛±ª∏ƒ≥…¡Àø’Œƒº˛°£À˚±Ì æì˙–ƒ360π´Àæï˛÷∏øÿÀ˚‘Ï÷{£¨À˘“‘±£¡Ù¡Àéß”–360îµ◊÷∫û√˚µƒDataDllŒƒº˛£¨±ÿ“™ïrø…Ωª”…æØ∑ΩËb∂®°£‘ìæW”—◊Ó–¬µƒŒ¢≤©þÄ±Ì æ£¨◊‘èƒÀ˚È_ º∞l≤º360Æa∆∑µƒÜñÓ}“‘ÅÌ£¨þÄõ]”–»Œ∫Œ“ªÇÄ360πŸŒ¢ªÚ∏þ唌¢≤©∏“ÞD‘uÀ˚µƒÃ˚◊”£¨∏¸’Ñ≤ª…œΩ‚·å∫Õ±Ÿ÷{°£

°°°°µ⁄»˝≤Ω£∫þh≥Ãøÿ÷∆–∂ðdþ^≥㨔√ëÙœÎ≤ª”√∂ºÎy

°°°°360å¶æW√ÒÎäƒXµƒøÿ÷∆≤ªœÞ”⁄”√ëÙ π”√360ûg”[∆˜∫ÕÀ—À˜“˝«Ê£¨…ı÷¡∞¸¿®ï˛þh≥Ãøÿ÷∆–∂ðdþ^≥ã¨õQ∂®–∂ðdƒƒ–©øÿº˛°¢±£¡Ùƒƒ–©π¶ƒÐ°£’˚ÇÄþ^≥Ã≤ª¬∂¬ï…´£¨≤ª¡Ù∫€€E£¨”√ëÙº¥ π∞l¨F“≤∫ÐÎy—∏ÀŸ¡Ùœ¬◊Cì˛°£

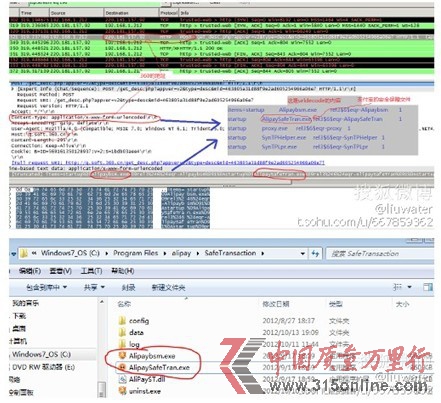

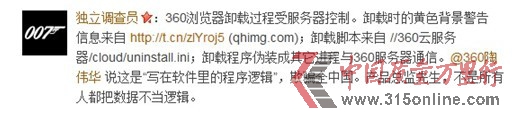

°°°°“™ö¡¢’{≤ÈÜT”‘⁄Œ¢≤©÷–±Ì 棨À˚∑÷Œˆ≥ˆÅÌ360Ðõº˛µƒ–∂ðd≈‰÷√Œƒº˛≤¢Œ¥±£¥Ê‘⁄ÎäƒX±æµÿ£¨∂¯ «360‘∆∂À∑˛Ñ’∆˜…œµƒ“ªÇÄuninstall.iniŒƒº˛°£360π´Àæø…“‘ÎSïrœ¬∞l“ªÇÄ‘∆∂À÷∏¡Ó£¨Õ®þ^–Þ∏ƒþ@ÇÄŒƒº˛ÅÌ–Þ∏ƒ–∂ðd≤þ¬‘£¨–∂ðdþ^≥ÃÕÍ»´øÿ÷∆‘⁄360 ÷÷–°£þ@“≤Ω‚·å¡ÀûÈ ≤√¥∫Ð∂ý”√ëÙ∑¥Å360ûg”[∆˜üo∑®œ¬ðdïr£¨÷Яôµtø…“‘‘⁄Œ¢≤©÷––˚∑Q£∫360ûg”[∆˜ø…“‘’˝≥£–∂ðd°£

°°°°“£¿™ö¡¢’{≤ÈÜT”’JûÈ£¨360ûg”[∆˜–∂ðd≥Ã–Ú «≤ª’€≤ªø€µƒƒæÒR°£∏˘ì˛360Î[ÀΩ∞◊∆§ï¯£¨–∂ðd≥ÖÚïrø…“‘…œÇ˜–∂ðd”õ‰õ£®»Á±ª–∂ðdµƒÐõº˛∞ʱ浻£©°£µ´ «‘⁄–∂ðdïr360þÄœ¬ðd≥ÖÚøÿ÷∆îµì˛£¨þ@æÕÕÍ»´þ`±≥≥£¿Ì¡À£¨ÕÍ»´ «∞—”√ëÙÎäƒXÆÎu°£

°°°°À˘“‘胓‘…œ»˝ÇÄ≤ΩÛEø…“‘ø¥µΩ£¨360Æa∆∑≤ªÉHæþ”–∏`»°°¢…œÇ˜”√ëÙÎ[ÀΩµƒπ¶ƒÐ£¨≤¢«“”–ÕÍ…∆µƒÃ”±Ð◊∑€ô∫Õøÿ÷∆–∂ðdµƒ≤þ¬‘£¨ø…“‘ÎSïrܢєªÚ’þÕ£÷π…œÇ˜Î[ÀΩµƒ––Ñ”£¨“≤ø…“‘≤…»°æÐΩ^–∂ðd°¢≤ªÕÍ»´–∂ðdµ»∑Ω Ω±£¡Ù∫ÛÈT£¨èƒ∂¯ûÈÈL∆⁄∞‘’º∫Õøÿ÷∆”√ëÙÎäƒXÑì‘Ïólº˛°£

°°°°»Ù∑«”ˆµΩ∑Ω÷€◊”£¨“‘º∞þ@–©àÃ÷¯µƒ≥ÖÚÜT£¨ªÚ‘S360µƒþ@–©øÿ÷∆”√ëÙÎäƒXµƒ ÷∂ŒþÄ√…‘⁄πƒ¿Ô°£÷–á¯é◊É|≈_ÎäƒX «∑Ғʵƒ∞≤»´£¨œý–≈∫ÐøÏæÕï˛ÀƬ‰ Ø≥ˆ°£