ĪĪĪĪ360║¾ķTĄ─░▓╚½ų«Üæ/

ĪĪĪĪ360░▓╚½×gė[Ų„įOėŗ│÷üĒĄ─║¾ķTŻ¼ŪĪŪĪĮoė├æ¶Ä¦üĒ┴╦śO┤¾Ą─▓╗░▓╚½ĪŻ

ĪĪĪĪ×ķ┴╦ūīė├æ¶ų¬Ą└▀@éĆ║¾ķTĄ─É║┴ė│╠Č╚Ż¼ę╗ų▒╔µūŃ╗ź┬ōŠW░▓╚½╣żū„Ą─“vėŹ╝»łFĖ▒┐é▓├į°ėŅŻ¼ī”ø]ėą║¾ķTĄ─×gė[Ų„Ą─ųžę¬ąįū÷┴╦ĮŌ┤Ż©╚ńŽ┬łDŻ®ĪŻ

ĪĪĪĪę╗░ŃéĆ╚╦ė├æ¶Ą─ļŖ─XųąŻ¼90%ęį╔Ž×ķwindowsŽĄĮyŻ¼▀@╠ūŽĄĮy┼c╗ź┬ōŠWų«ķgĄ─┬ōŽĄŻ¼╩ŪąĶę¬×gė[Ų„üĒīŹ¼FĄ─Ż¼═¼ĢrŻ¼ę“×ķ×gė[Ų„Ą─ķ]Łhū„ė├

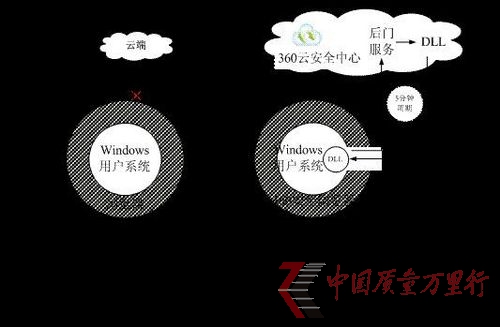

ĪĪĪĪŻ©┐╔ęį└ĒĮŌ×ķø]ėą┐pĄ─ļuĄ░ÜżŻ¼│²ĘŪė├æ¶╠žäe╩┌ÖÓŻ®Ż¼Ųõę▓╩ŪwindowsŽĄĮy┼c╗ź┬ōŠWų«ķgĄ─╠ņ╚╗Ų┴šŽŻ¼╚╬║╬üĒūįė┌Ųõ╦¹įŲČ╦Ą─ųĖ┴ŅĄ╚Ż¼Č╝▓╗Ģ■┤®═Ė▀@īė▒ŻūoČ°ĄĮ▀_windowsŽĄĮyĪŻ▀@śėŻ¼ė├æ¶ļŖ─XųąĄ─windowsŽĄĮyĄ├ĄĮūŅ║├Ą─▒ŻūoŻ¼╦∙ėął╠ąąĄ─ųĖ┴ŅŻ¼Č╝╩ŪüĒūįė┌ė├æ¶ūį╝║ĪŻ

ĪĪĪĪČ°IDF╗ź┬ōŠWŪķł¾═■æžĘ└ė∙īŹ“×╩ęäō╩╝╚╦╚fزätī”×gė[Ų„║¾ķTū÷┴╦ĮŌūxĪŻ╦¹šfŻ¼▒╗ĘQū„360“░▓╚½”Ą─×gė[Ų„Ż¼ģsėąę╗éĆ╠ž╩ŌĄ─┘Yį┤╬─╝■Ż¼▀@éĆ┘Yį┤╬─╝■ė▓╔·╔·Ąžīó▀@éĆĄ░Üż┤“ķ_┴╦ę╗Śl┐pŻ¼Č°Ūę╩Ūę╗Ślė├æ¶┐┤▓╗ĄĮĄ─┐pĪŻ

ĪĪĪĪ═©▀^▀@éĆ║¾ķTŻ¼360×gė[Ų„┐╔ęįĖ∙ō■▒OęĢė├æ¶ļŖ─X▓┘ū„▀^│╠ųą│÷¼FĄ─ŪķørŻ¼Ž“360įŲ░▓╚½ųąą─░l│÷šłŪ¾Ż¼360įŲČ╦Ą─║¾ķTĘ■äš¾wŽĄĖ∙ō■šłŪ¾Ż¼Įo│÷ŽÓæ¬Ą─DLLŻ¼╝┤windows┐╔ł╠ąą│╠ą“ÄņĪŻ▀@éĆDLL═©▀^360×gė[Ų„Ą─║¾ķTŻ¼ų▒Įė▀M╚ļė├æ¶Ą─windowsŽĄĮyĪŻ

ĪĪĪĪ┤╦ĢrŻ¼▀@éĆDLL║├╔·┴╦Ą├Ż¼╦³╔§ų┴ęč▓╗╩▄×gė[Ų„Ą─┐žųŲŻ¼╦³į┌ė├æ¶windowsŽĄĮyųą┐╔ū÷Ą─╩┬Ūķ░³└©Ą½▓╗Ž▐ė┌Ż║

ĪĪĪĪ½@╚Īė├æ¶Ą─╬─╝■Ż¼▓ó╔Žé„ĄĮįŲČ╦Ż╗

ĪĪĪĪūxīæĪóį÷ähė├æ¶Ą─╬─╝■Ż╗

ĪĪĪĪ▒O┬Āė├æ¶═©ėŹŻ╗

ĪĪĪĪĖ³Ė─windowsŽĄĮyĄ─ūóāį▒Ē╗“ųžę¬Ą─įOų├ģóöĄŻ╗

ĪĪĪĪŪ─Ū─ąČ▌dĖéĀÄī”╩ųĄ─«aŲĘŻ¼Ą╚Ą╚ĪŻ

ĪĪĪĪ═¼ĢrŻ¼▀@éĆDLL▀Ć┐╔ęį═©▀^▀@éĆ║¾ķTŻ¼ų▒Įėī”╗ź┬ōŠW░l│÷ųĖ┴ŅŻ¼░³└©Ą½▓╗Ž▐ė┌Ż║

ĪĪĪĪūįäėÅ─360Ę■äšŲ„Ž┬▌d▄ø╝■üĒ░▓čb╗“▀\ąąŻ╗

ĪĪĪĪ┤·╠µė├æ¶ų▒Įė▀MąąļŖūė╔╠äš▓┘ū„Ż╗

ĪĪĪĪßīĘ┼─Š±R╗“▓ĪČŠĪóäōĮ©│Ż±vŽĄĮyĄ─Ę■䚯¼Ą╚Ą╚ĪŻ

ĪĪĪĪ360╩Ūʱū÷┴╦▀@ą®─žŻ┐╚ń╣¹ū÷┴╦Ż¼ī”Ųõūį╔ĒėųĢ■ėąį§śėĄ─ārųĄ─žŻ┐Ģ■ī”ąąśIĪóė├æ¶Ä¦üĒį§śėĄ─é¹║”─žŻ┐ø]ėą╚╦ų¬Ą└┤░ĖĪŻ

ĪĪĪĪ“ĖŃŪÕ│■▀@ą®╝Ü╣Ø║¾Ż¼╬ęŠ═ų°╩ųųž¼F║¾ķTÖCųŲĄ─▀\ū„Ż¼ūī▒ŠüĒ▓╗┐╔ęŖĄ─▀^│╠ūāĄ├┐╔ęŖŻ¼ęįū÷┐╔ęĢ╗»č▌╩ŠŻ¼ūī┤¾╝ę▓╗āH─▄Ėąų¬Č°Ūę─▄ ‘┐┤ĄĮ’360░ĄįOĄ─▀@Ą└‘║¾ķT’ĪŻ”¬Ü┴óš{▓ķåT▒Ē╩ŠĪŻ

ĪĪĪĪį┌╦¹┐┤üĒŻ¼360─ŪéĆ║¾ķT├┐5ĘųńŖČ╝Ģ■šę360Ę■äšŲ„Ž┬▌dę╗éĆDLL▓ó╝ė▌dł╠ąąŻ¼Ą½╦³╩ŪéĆ║¾ķTŻ¼ļ[▒╬ąįĄ┌ę╗Ż¼ę“┤╦DLL¤ošō╚ń║╬▓╗Ģ■¼F╔ĒŻ¼▓╗┤µį┌ÅŚ│÷ī”įÆ┤░┐┌╗“Ž¹Žó┐“Ż¼ę“┤╦ąĶę¬Įo╦³─ŻöMę╗éĆ£yįćŁhŠ│ĪŻ

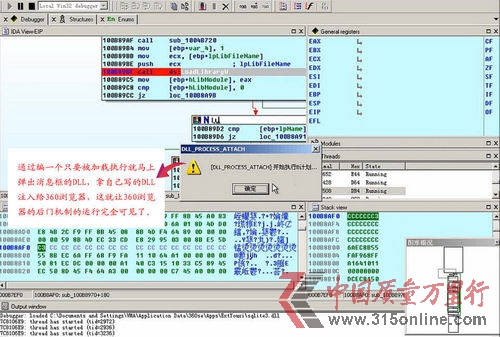

ĪĪĪĪ“═©▀^į┌▒ŠĄž╝▄įODNSĘ■䚯¼Į┘│ų360.cnĄ─ė“├¹ĮŌ╬÷Ż¼░č╬ęĄ─ÖCŲ„é╬čb│╔360Ą─Ę■äšŲ„Ż¼╚╗║¾─ŪéĆūó╚ļ×gė[Ų„Ą─DLL▓╗Š═ė╔╬ęūįė╔┐žųŲ┴╦├┤Ż┐”¬Ü┴óš{▓ķåT▒Ē╩ŠŻ¼═©▀^ŠÄę╗éĆų╗ę¬▒╗╝ė▌dł╠ąąŠ═±R╔ŽÅŚ│÷Ž¹Žó┐“Ą─DLLŻ¼─├ūį╝║īæĄ─DLLūó╚ļĮo360×gė[Ų„Ż¼▀@Š═ūī360×gė[Ų„Ą─║¾ķTÖCųŲĄ─▀\ąą═Ļ╚½┐╔ęŖ┴╦ĪŻ

ĪĪĪĪŠ═▀@śėŻ¼×gė[Ų„╣¹╚╗╚ńŅAŲ┌Ą──ŪśėŻ¼░č¬Ü┴óš{▓ķåTį┌DLL└’├µīæĄ─Ž¹Žó┐“ĮoÅŚ│÷üĒ┴╦ĪŻ

ĪĪĪĪ“▒╗╗ŅūĮ░ĪŻĪ”Å─╚ź─Ļ10į┬29╚šĄ─╣½ķ_ą┼ĄĮ11į┬5╚šĄ─Ę┤Ž“╣ż│╠Ęų╬÷蹊┐Ż¼Ū░║¾āH×ķ┴∙╠ņŻ©āH└¹ė├śIėÓĢrķgŻ®ĪŻ

ĪĪĪĪę╗éĆ╝Ü╬óĄ─╝Ü╣Ø╩ŪŻ¼¬Ü┴óš{▓ķåT×ķ┴╦ūīĖ³ČÓĄ─ė├æ¶ų¬Ą└360░Ą▓ž║¾ķTĄ─╩┬īŹŻ¼▀ĆīóŲõš{▓ķĮY╣¹═©▀^65ĘųńŖ▓╗ķgöÓĄ─ęĢŅl▀Mąą╚½ŠWĮjų▒▓źĪŻė╔ė┌ę¬▒ŻūCęĢŅlā╚╚▌šµš²ū÷ĄĮ65ĘųńŖ▓╗ķgöÓĪó▓╗╝¶ĮėŻ¼Č°īŹļH╔Ž╦¹╗©┘M┴╦4éĆČÓąĪĢrę╗┤╬┤╬¼FīŹč▌╩ŠŻ¼ų▒ų┴īŹ¼Fę╗┤╬ąį═Ļ│╔Ż¼▓┼╦Ńšµš²═Ļ│╔▀@ę╗╚ĪūC╣żū„ĪŻ

ĪĪĪĪ¬Ü┴óš{▓ķåTųĖ│÷Ż¼┐╔ł╠ąą╬─╝■DLLĮ^ĘŪ▄ø╝■Ą─ūįäėĖ³ą┬Ż©▄ø╝■Ė³ą┬╩Ū│ųŠ├ąįĄ─Ż®Ż¼360░▓╚½×gė[Ų„ūįäėĖ³ą┬āHį┌åóäėĢrł╠ąąę╗┤╬Ż¼┼c┤╦ąą×ķ¤oĻPŻ╗Č°╦³ę▓▓╗╩Ū×gė[Ų„Ą─ę╗▓┐ĘųŻ¼Ž┬▌dĪóĢ║┤µĪó╝ė▌dš{ė├║¾īó┴ó╝┤▒╗äh│²Ż¼═Ļ│╔╩╣├³║¾Ż¼▓╗┴¶╚╬║╬║██EĪŻ

![30─ĻŻ║ŠSÖÓĄ─ųŲČ╚╗»Ī░Į╣æ]Ī▒](http://www.zu001.cn/uploads/allimg/121010/4307_111312FN.jpg)